Nginx作為一種高性能的Web服務(wù)器和反向代理服務(wù)器,可以通過一些策略和技巧來有效防御CC(HTTP Flood)攻擊,。CC攻擊是指攻擊者試圖通過持續(xù)發(fā)送大量HTTP請求來消耗目標(biāo)服務(wù)器的資源,,使其無法正常響應(yīng)合法用戶請求。以下是一些Nginx服務(wù)器防御CC攻擊的策略和技巧:

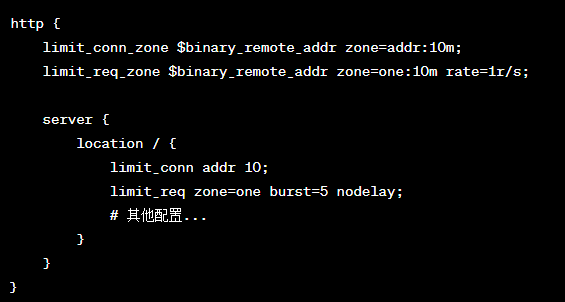

一,、限制連接速率:

1,、使用Nginx的limit_conn模塊來限制單個IP地址的并發(fā)連接數(shù),從而防止單個IP發(fā)起過多的請求,。

2,、使用limit_req模塊限制請求速率,以確保每個IP地址在特定時間內(nèi)只能發(fā)起有限數(shù)量的請求,。

二,、啟用HTTP Keep-Alive:

啟用HTTP Keep-Alive可以減少建立和關(guān)閉連接的開銷,提高服務(wù)器的性能,,同時對抗一些簡單的CC攻擊,。

http {

keepalive_timeout 65;

keepalive_requests 1000;

# 其他配置...

}

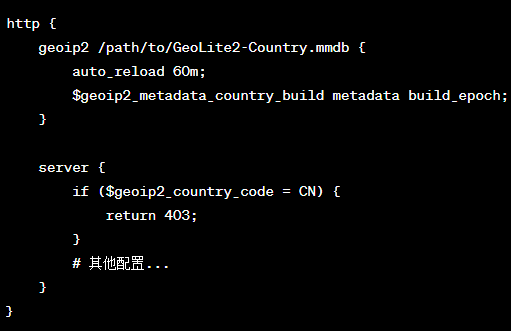

三、使用Nginx模塊GeoIP2/GeoIP:

利用GeoIP2或GeoIP模塊,,可以根據(jù)客戶端IP的地理位置信息進行訪問控制,,限制特定地區(qū)的訪問速率。

四,、使用HTTP模塊中的limit_req指令:

在特定location中使用limit_req來設(shè)置請求速率的限制,,以保護特定路徑不受CC攻擊。

server {

location /login {

limit_req zone=login burst=5 nodelay;

# 其他配置...

}

}

五,、使用防火墻規(guī)則:

在服務(wù)器層面之外,,可以使用防火墻規(guī)則限制來自特定IP范圍的流量。例如,通過iptables或防火墻服務(wù),,將不明來源的流量屏蔽在網(wǎng)絡(luò)層面,。

這些策略和技巧并非絕對的解決方案,因為攻擊者可能采用各種手段規(guī)避這些限制,。因此,,建議綜合使用多種防御手段,并持續(xù)監(jiān)控服務(wù)器性能和日志,,以及時調(diào)整防御策略,。

Copyright ? 2013-2020. All Rights Reserved. 恒訊科技 深圳市恒訊科技有限公司 粵ICP備20052954號 IDC證:B1-20230800.移動站